Démonstration : De l'écoute FM à l'attaque ciblée.

Bienvenue au cœur technique de notre projet. Cette page retrace chronologiquement notre parcours d'apprentissage de la Radio Logicielle (SDR). Nous avons décomposé notre démarche en 6 étapes clés, allant de la simple prise en main du matériel (écoute de la radio, échanges avec des talkie-walkies) jusqu'à l'audit de sécurité complet d'une voiture télécommandée (analyse, interception et brouillage). Suivez le guide ci-dessous pour découvrir comment nous sommes passés de la théorie à la pratique.

Etape 1 : Capter une station radio

Objectif : Valider le bon fonctionnement de la chaîne matérielle (HackRF + PC) sur un signal connu et puissant.

L'Expérience : Pour nos débuts avec la Radio Logicielle, nous avons configuré le HackRF en mode réception pour capter la bande FM commerciale (88-108 MHz). Nous avons utilisé le logiciel pour démoduler le signal WFM (Wide FM).

Résultat : Interception réussie de la station NRJ sur 100MHz. Cette première étape nous a permis de comprendre comment ajuster la sensibilité de l'antenne (le gain) :

Trop faible, on n'entend que du souffle.

Trop fort, le son est déformé (saturé). Il a donc fallu trouver le juste milieu pour obtenir un son parfaitement clair.

Étape 2 : Communication avec un appareil militaire a une fréquence précise.

À la suite, nous avons effectué des tests en réalisant des échanges entre le HackRF un talkie-walkie.

Objectif : Prouver que le HackRF n'est pas seulement un outil d'écoute, mais qu'il peut aussi émettre et dialoguer avec des équipements radio standards (type militaire/tactique).

L'Expérience : Nous avons utilisé un Talkie-Walkie (modèle Baofeng, très répandu) réglé sur une fréquence précise (144.025 MHz ou 435.025 MHz). L'exercice s'est déroulé en deux temps :

En réception : Nous avons parlé dans le Talkie-Walkie et visualisé le signal apparaître instantanément sur l'écran de notre logiciel.

En émission : Nous avons configuré le HackRF pour envoyer un signal audio sur la même fréquence.

Résultat : Le test est validé : le Talkie-Walkie a bien reçu notre signal et le son est sorti par son haut-parleur. Cela démontre que notre station SDR peut parfaitement imiter une radio classique pour s'insérer dans un réseau de communication existant.

Vous trouverez ci-dessous une vidéo démontrant ces manipulations.

Étape 3 : L'Investigation (OSINT & Hardware)

Objectif : Identifier les caractéristiques techniques de la cible (fréquence et type de signal) avant de tenter toute interception avec la radio logicielle. Plutôt que de chercher à l'aveugle, nous sommes allés à la source.

L'Enquête : Nous avons commencé par démonter la télécommande pour inspecter son circuit électronique. Cette analyse visuelle nous a permis de repérer un composant clé : un Quartz sur lequel était gravée la valeur 27. Cela nous a donné une information capitale : la voiture communique sur la fréquence de 27 MHz.

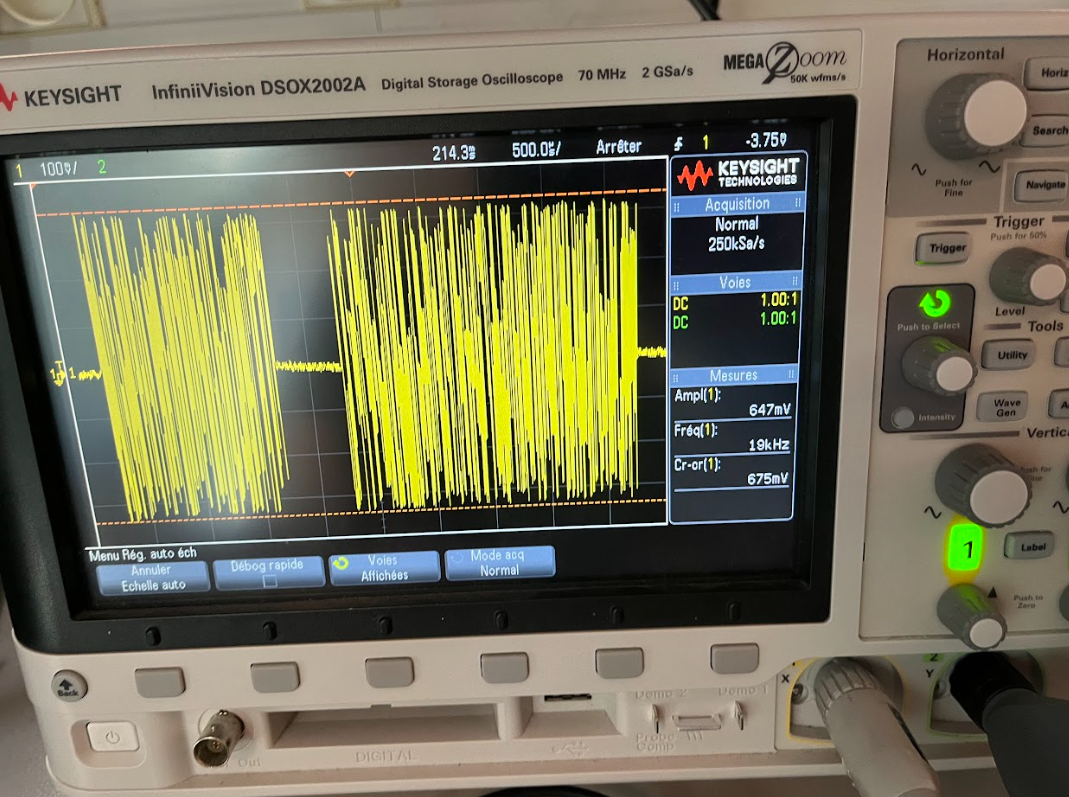

L'Analyse du signal : Pour comprendre comment la commande est envoyée, nous avons branché un oscilloscope directement sur le circuit de la télécommande.

Résultat : L'écran a révélé des trains d'impulsions (un signal carré simple). Il ne s'agit pas d'un signal complexe, mais d'une modulation OOK (On-Off Keying) : la télécommande se contente d'allumer et d'éteindre la porteuse radio pour transmettre des 0 et des 1. Nous savions désormais exactement quoi chercher avec le HackRF.

Étape 4 : L'Écoute (Sniffing)

Objectif : Capturer le signal radio correspondant à la commande "Avancer" de la voiture pour l'enregistrer dans un fichier informatique.

Le Défi de l'Antenne : C'est ici que nous avons rencontré notre principale difficulté technique. Les antennes standards fournies avec le HackRF sont conçues pour des fréquences élevées (GSM, Wi-Fi, 4G). Or, notre cible utilise une fréquence basse (27 MHz). Pour capter ce signal correctement, nous avons dû utiliser une antenne télescopique spécifique, beaucoup plus longue, capable de résonner sur cette fréquence. Avec la mauvaise antenne, le signal était invisible, noyé dans le bruit de fond.

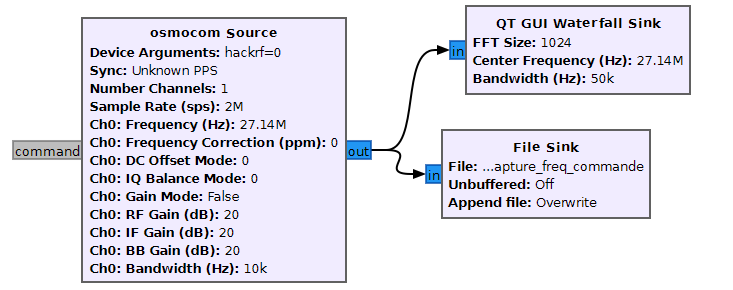

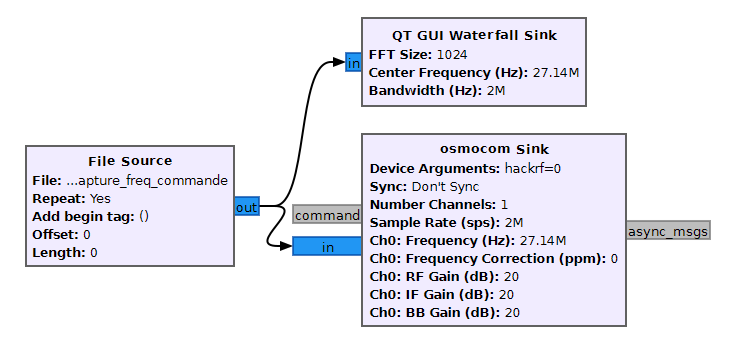

Flowgraph GNU Radio de la capture :

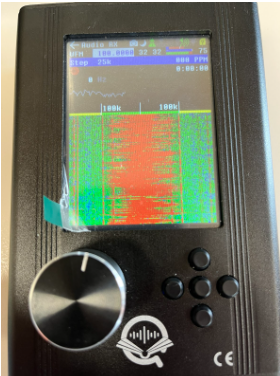

La Capture Logicielle : Une fois la bonne antenne installée, nous avons configuré notre logiciel (GNU Radio) sur la fréquence 27.145 MHz. En appuyant sur la télécommande, nous avons vu apparaître instantanément la signature visuelle du signal sur l'écran (le "Waterfall").

Résultat : Nous avons réussi à isoler et à enregistrer la commande dans un fichier brut. Nous avions désormais une "copie numérique" de notre signal, prêt à être réutilisée.

Étape 5 : L'Attaque (Replay Attack)

Objectif : Prendre le contrôle du véhicule à distance en utilisant uniquement notre ordinateur, sans toucher à la télécommande d'origine.

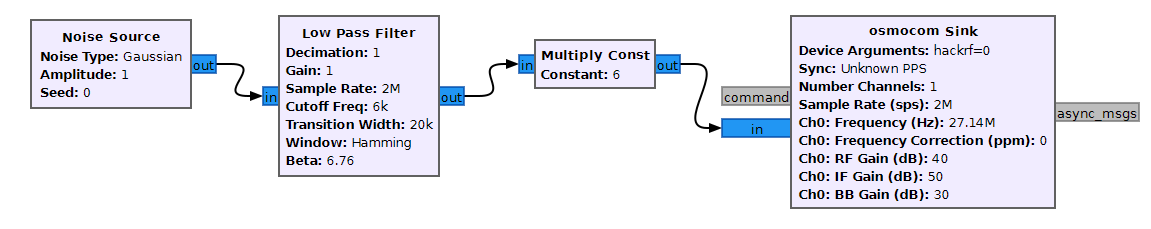

La Mise en Action : Nous avons repris l'enregistrement réalisé à l'étape précédente (la "copie" numérique de la trame). Dans notre logiciel, nous avons configuré le HackRF en mode émission. Avant d'envoyer le signal, nous l'avons amplifié numériquement pour être sûrs qu'il soit assez puissant pour être "entendu" par le char. C'est exactement le même principe que d'enregistrer une voix et de la repasser dans un haut-parleur : le récepteur ne fait pas la différence entre l'original et la copie.

Résultat : Dès le lancement du script, l'engin télécommandé a avancé toute seule respectant la trame qui a été précédemment enregistrée.

L'attaque est un succès total.

Flowgraph GNU Radio du rejeu

Vous trouverez ci-dessous une vidéo démontrant ces manipulations.

Étape 6 : Le Sabotage (Brouillage/Jamming)

Cadre Légal et Physique

Objectif : Empêcher le propriétaire légitime d'utiliser ou de contrôler son char. En cybersécurité, on appelle cela une attaque par Déni de Service (DoS) : on rend le système indisponible.

L'Action : Au lieu d'envoyer une commande précise, nous avons programmé le HackRF pour émettre du "bruit blanc" (un signal aléatoire) centré exactement sur la fréquence de la voiture (27.145 MHz). L'idée est simple : c'est comme si quelqu'un essayait de chuchoter un ordre (la télécommande) dans une pièce où quelqu'un d'autre hurle (le HackRF). Le récepteur de la voiture est "assourdi" et ne distingue plus les ordres valides.

Pourquoi ça marche (La Théorie) : Nous avons démontré mathématiquement pourquoi le brouilleur gagne, même s'il est situé plus loin que la télécommande. C'est une question de bilan de puissance :

La télécommande est un jouet avec une antenne trop courte et inadaptée : elle rayonne très peu d'énergie réelle.

Le HackRF dispose d'une puissance supérieure et surtout d'une antenne optimisée. Résultat : le signal du brouilleur arrive beaucoup plus fort à la voiture, écrasant totalement le signal légitime.

Résultat : Dès l'activation du brouillage, le char s'immobilise. Même en appuyant frénétiquement sur la télécommande à quelques mètres, le véhicule ne réagit plus. Le canal de communication est totalement bloqué.

(Note importante : Cette expérience a été réalisée strictement en laboratoire, sur un temps très court et à faible puissance pour ne pas perturber l'environnement électromagnétique extérieur.)